COMMUNAUTÉ ACADÉMIQUE ET DÉFENSE - UNE SYNERGIE INDISPENSABLE

L’EXEMPLE DE LA CRYPTOGRAPHIE POST-QUANTIQUE

Dans le domaine de la sécurité informatique, les liens entre la DGA et les universités sont anciens. Ces liens sont indispensables pour que les experts puissent donner leur pleine mesure et concevoir des produits sécurisés pour les forces.

La conception d’algorithmes cryptographiques, une mission régalienne de la DGA

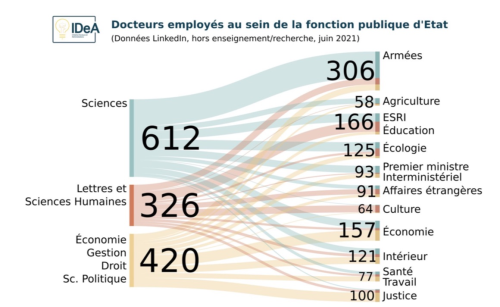

Une partie importante de la sécurité informatique repose sur un socle de services fournis par la cryptographie, la science du secret, et sa bonne mise en œuvre pratique. La conception de services cryptographiques dans le domaine souverain est une mission régalienne échue à la DGA. Dans ce cadre, la DGA dispose d’équipes qui conçoivent, développent, mettent en œuvre et évaluent les services qui seront ensuite intégrés dans les produits de sécurité. Dans ces équipes, des IA participent activement à la réalisation de cette mission, grâce à leur formation technique de haut niveau.

Les exigences de sécurité dans la durée (la classification des informations pendant plusieurs décennies par exemple), bien supérieures à celles des applications civiles, et les particularités des besoins étatiques imposent une connaissance parfaite de l’état de l’art ainsi que de ses perspectives d’évolution à court et à moyen terme, aussi bien sur des aspects de sécurité que de fonctionnalité. Cette connaissance doit être partagée entre les experts de la DGA et les industriels de défense qui interviennent dans la conception des produits de sécurité.

Dans ce domaine de pointe, la DGA se doit donc de posséder à la fois une expertise de très haut niveau en interne - typiquement pour des travaux classifiés et appliqués aux problématiques du Ministère des Armées - et d’avoir accès à la communauté académique - l’étendue du sujet ne permettant pas d’en traiter l’intégralité en interne. Cet accès peut alors prendre plusieurs aspects : soit de type “passif”, en s’appuyant directement sur le monde académique et ses travaux, soit de type “actif”, en pilotant la recherche sur des points d’intérêt, et ce grâce à plusieurs dispositifs.

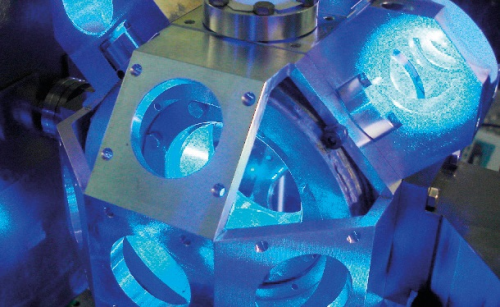

La cryptographie face à la menace quantique

Nous pouvons illustrer cela au travers d’un des domaines prioritaires du Ministère des Armées : la “cryptographie post-quantique”. Depuis quelques années, la communauté académique internationale et les agences gouvernementales regardent de très près l’effet qu’aurait la réalisation d’une machine universelle quantique. Celle-ci jouerait le rôle de nos ordinateurs actuels, c’est-à-dire que ce serait une machine utilisant des ressources et de la logique quantique. Pur produit de science-fiction il y a encore 15 ans, l’évolution des technologies permet d’imaginer la réalisation d’une telle machine à moyen terme. Peut-être même à terme plus proche pourrait-on déployer des machines quantiques dédiées pour accélérer les attaques sur les systèmes cryptographiques. De telles machines auraient un impact dévastateur sur un certain nombre de services cryptographiques actuellement utilisés tels que la signature numérique, les schémas d’identification ou bien les protocoles d’échange de clés cryptographiques. En effet, la sécurité de ces services repose sur des problèmes mathématiques bien définis réputés difficiles à résoudre et ceux utilisés aujourd’hui (logarithme discret sur courbes elliptiques, factorisation d’entiers, …) deviennent faciles avec une machine quantique. Il existe des mécanismes résistants, dits post-quantiques reposant sur des problèmes mathématiques alternatifs (recherche de plus court vecteurs dans un réseau euclidien ou dans un code correcteur d’erreur par exemple) que l’on ne sait pas facilement résoudre avec de la logique quantique. Cependant, tant le manque de recul concernant leur sécurité que l’augmentation des ressources matérielles et logicielles pour les implanter induisent des risques pour la sécurité et la fonctionnalité des futurs produits. Ces risques ont été identifiés et pris en compte par la DGA : ils font l’objet d’une feuille de route spécifique décrivant comment déployer des moyens et pour quelle échéance afin de monter en compétence sur ces mécanismes algorithmes cryptographiques et maîtriser les risques inhérents au déploiement de produits de sécurité les intégrant.

|

Le processus de standardisation du NIST : Conscient du risque que fait peser l’arrivée de l’ordinateur quantique sur la sécurité des communications, le gouvernement américain a mandaté en 2017 son institut de standardisation, le NIST, de réaliser un appel à soumission à la communauté académique internationale pour des schémas cryptographiques résistants à l’ordinateur quantique. Son objectif est de parvenir à la publication de standards pour des applications internet à l’horizon 2024. Modestement, NIST hopes to standardize practically efficient schemes from different families of cryptosystems to reduce the risk that a single breakthrough in cryptanalysis will leave the world without a viable standard. |

Le pilotage de la recherche dans le domaine, un gage de réactivité et d’efficacité.

Pour atteindre cette maîtrise, la DGA s’appuie fortement sur la communauté académique française dans ce domaine, qui est de tout premier plan international, grâce à la qualité des travaux de recherches au sein des laboratoires universitaires et des grands instituts comme l’INRIA et le CNRS et qui a contribué à de nombreuses soumissions au processus de standardisation du NIST pour la cryptographie post-quantique (voir encadré). Les experts de la DGA sont particulièrement bien insérés dans cette communauté en étant associés à des laboratoires où ils contribuent à l’évolution de l’état de l’art au travers de publications scientifiques, ou à la dynamisation du domaine en organisant des séminaires scientifiques sur la place de Rennes (comme le séminaire cryptographie, le séminaire de sécurité des systèmes électroniques embarqués, qui sont financés par le Pôle de recherche Cyber). L’immersion d’experts reconnus dans le milieu académique permet de tisser des liens de confiance durables avec le monde universitaire. L’efficience de cette démarche s’en ressent dans la réactivité et la pertinence des réponses apportée par le monde académique lorsqu’il est sollicité par la DGA pour intervenir sur des points techniques de PEA ou de programmes, ou tout simplement en tant que conseil.

Par ailleurs, grâce à l’AID (Agence de l’innovation de défense) et au Pôle de Recherche Cyber, la DGA est en mesure d’avoir une action de pilotage de la recherche au travers du financement régulier de thèses de doctorat ou de post-doctorats, en discutant en amont des projets de sujets avec les laboratoires d’accueil. Des dispositifs de type ASTRID permettent de mettre en relation les universitaires et des acteurs industriels pour aller vers une mise en œuvre pratique. Les résultats de ces travaux sont ensuite réintroduits dans les développements industriels, notamment à l’aide des PEA, et donc in fine mis en œuvre dans les produits de sécurité étatiques. Enfin, la DGA initie des actions de mise en relation des acteurs industriels et académiques au travers de l’organisation des journées “Mise en œuvre de la cryptographie post-quantique”, un des événements de la European Cyber Week.

un rapport coût/efficacité bien meilleur qu’avec un industriel

De manière générale, soulignons que l’implication d’acteurs académiques dans des projets défense se fait à un rapport coût/efficacité bien meilleur qu’avec un industriel de défense sur les mêmes sujets. Les équipes impliquées manifestent un fort intérêt, sont très réactives aux sollicitations de la DGA, et les résultats fournis sont de très haut niveau technique. Certains sont même susceptibles de faire évoluer l’état de l’art (des travaux non classifiés peuvent donner lieu à des publications dans des conférences ou des journaux de premier plan).

Et la place des IA dans tout cela nous direz-vous ? La formation par la recherche permet d’aborder un travail technique différemment, apportant ou renforçant des qualités comme la rigueur scientifique, l’esprit de synthèse, et la capacité à argumenter et à diffuser ses idées en public. Ces qualités ne sont pas nécessairement travaillées dans la formation standard d’un IA. D’autre part, le fait de bien connaître le fonctionnement académique et d’être reconnu permet de piloter de manière plus efficace la recherche au profit des programmes en octroyant les moyens financiers de manière adaptée.

|

Raphael Bost

Raphael Bost est adjoint Cyberdéfense du Responsable de pôle SSI, ancien responsable du laboratoire de cryptographie algorithmique de DGA MI. Il a suivi un master en informatique à Brown University (USA), prolongé par un doctorat pour lequel il a obtenu le prix de thèse du groupe de recherche sécurité du CNRS.

|

|

Pierre Loidreau

Pierre Loidreau est titulaire d’un doctorat et d’une Habilitation à diriger les Recherches. Expert Technique référent en cryptographie à DGA MI et chercheur associé au laboratoire de mathématiques de l’université de Rennes, il est référent sur la cryptographie post-quantique.

|

Aucun commentaire

Vous devez être connecté pour laisser un commentaire. Connectez-vous.